第七届蓝帽杯[初赛]取证部分WP

蓝帽杯初赛。社团里没有人和咱组队,只能自己报名一队参与一下了。因为申请到了盘古石的试用就决定主要试一试取证题。

虽说只做取证,题量也挺多的,总共43道题,一直做到比赛快结束才把题全都过了一遍。

最后还真的晋级半决赛了orz 没有队友只能咱一个人去哈尔滨打。孤独CTF

wp写的顺序是按咱做题的思路和过程来的,并不是按着题号。

顺序:1 2 5 3 4 6 7 8 9 10 27 16 17 20 22 24 14 26 30 31 32 35 36 38

Apk取证

挺简单的,甚至不用逆向任何代码。

先将apk用virustotal扫描一下,很多信息可以直接出来,比用jadx要省事很多,但当然得要允许联网才能用。

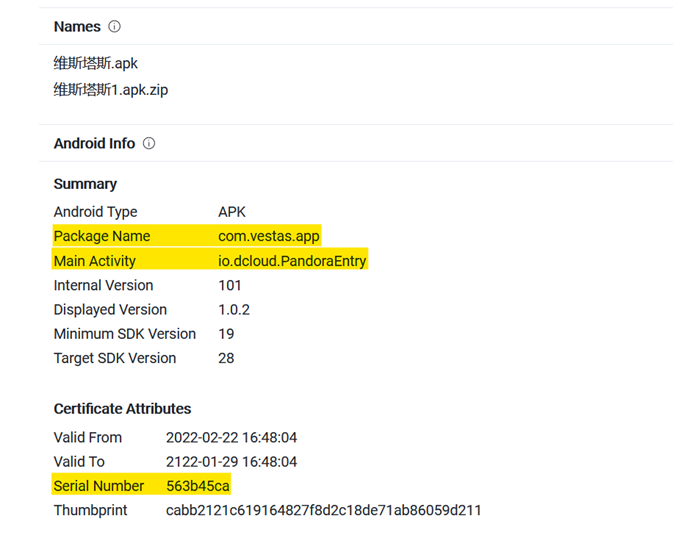

1.apk包名:com.vestas.app

2.签名序列号:0x563b45ca

5.主入口:io.dcloud.PandoraEntry

然后用jadx解包反编译一下。题目问的3、4题只需要搜索一下就能得到了。

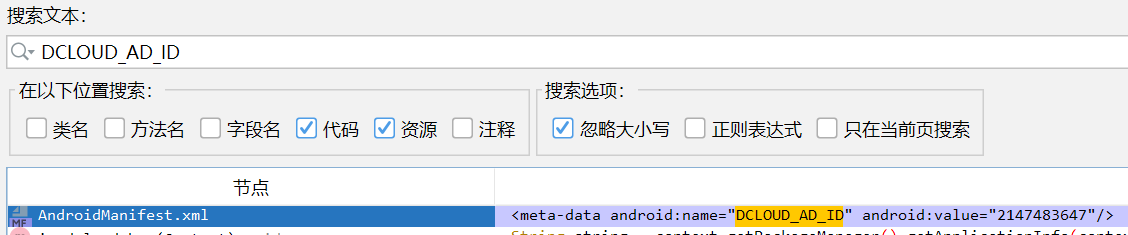

3.DCLOUD_AD_ID值:2147483647

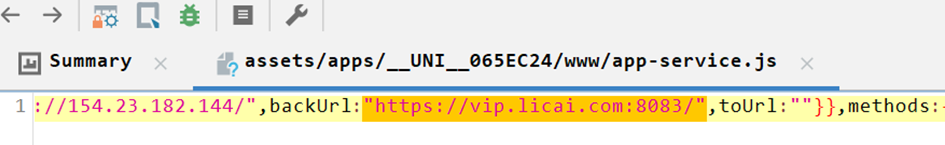

4.域名:https://vip.licai.com

手机取证

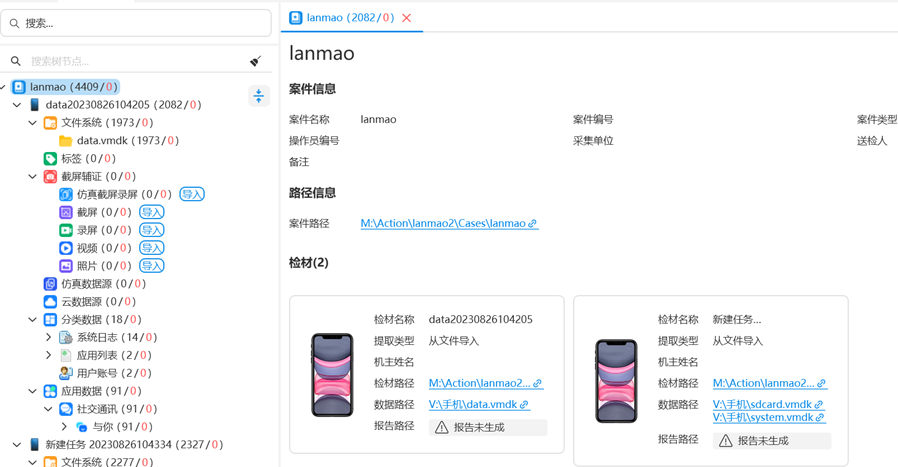

用盘古石手机取证系统导入检材。各种线索都被盘古石整理好了,稍微花点时间找出来就行。没什么难度。

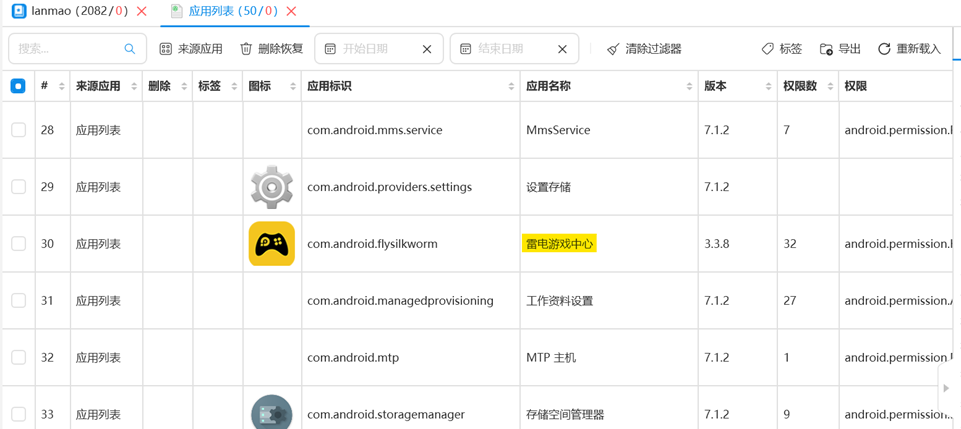

查看应用列表,

可以看到雷电游戏中心,即可知道使用的模拟器是雷电模拟器。在应用列表中也可以看到镜像中聊天软件的包名

6.模拟器:雷电模拟器

7.聊天软件名称:与你

8.聊天软件包名:com.uneed.yuni

在盘古石中也可以直接查看聊天软件的聊天记录。

9.最低要求投资:5万元

10.介绍人:华哥

计算机取证

从计算机取证这块就开始做得比较糟糕了,没做对几道题。忘记用系统仿真就错失了很多重要线索。而且很多信息虽然得到了但也推错了线索。内存取证更是玄学…

第11题所问的pc.e01镜像的SHA-1值居然不是镜像文件的sha1,而是取证系统中显示的sha1…第12题问的检查员也得是用取证软件查看的,咱在比赛时没找到盘古石中能看到这个检查员的地方TAT

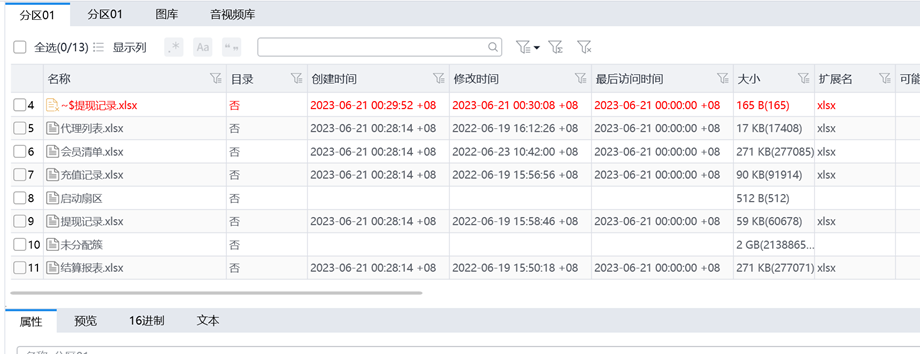

计算机的取证有磁盘映像和内存映像。都导入进盘古石计算机分析系统。

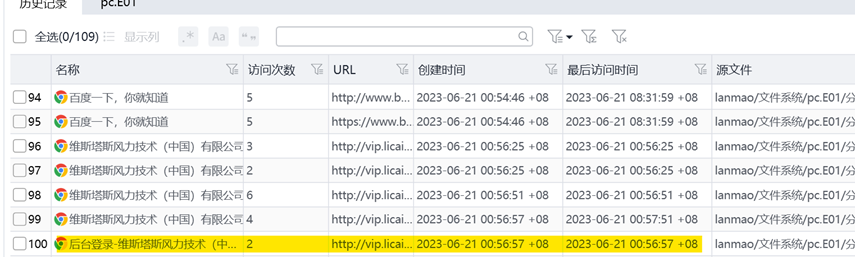

查看浏览器历史记录:

27.用户在”2023-06-20 16:56:57 UTC+0”访问过“维斯塔斯”后台次数:2次

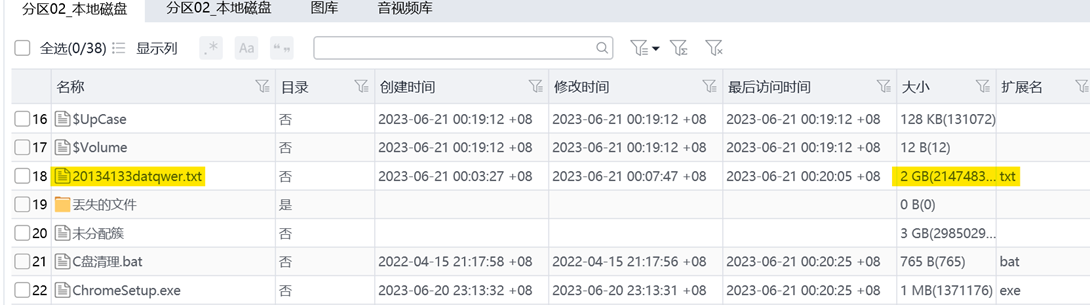

查看文件系统,在D盘下可以发现一个img映像文件,明显很可疑。

把这个img文件导出,再导入计算机分析系统,可以看到C盘清理.bat

16.C盘清理.bat的SHA-1:24cfcfdf1fa894244f904067838e7e01e28ff450

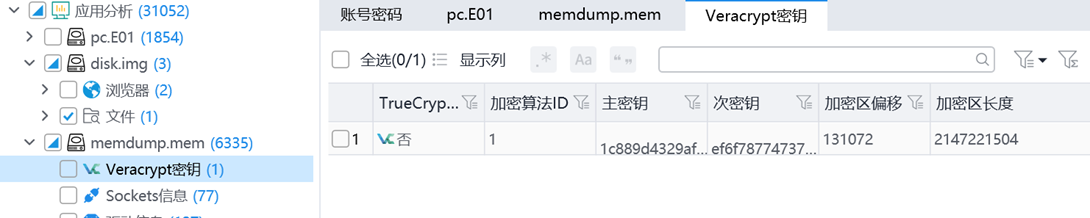

D盘还有一个2GB大小的txt文件。明显是一个vc加密容器。导出。然后咱就需要想办法打开这个加密容器了。打开加密容器当然需要密码。但同时咱也有电脑的内存镜像,如果在dump内存的时候挂载了或者刚挂载过这个容器,那容器的主密钥就有可能还留在内存镜像中,用盘古石就可以把它导出来解密容器。

真的发现了这个残留的密钥。把它导出成文件就可以用盘古石解密并打开容器了。

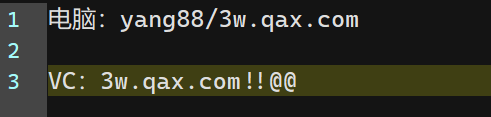

首先明显能发现重要资料.xlsx的大小不符合其文件类型,直接导出并打开可以看到备份的密码了。

17.容器解密密码:3w.qax.com!!@@

有了解密的密码就可以直接用Veracrypt挂载了,方便很多。

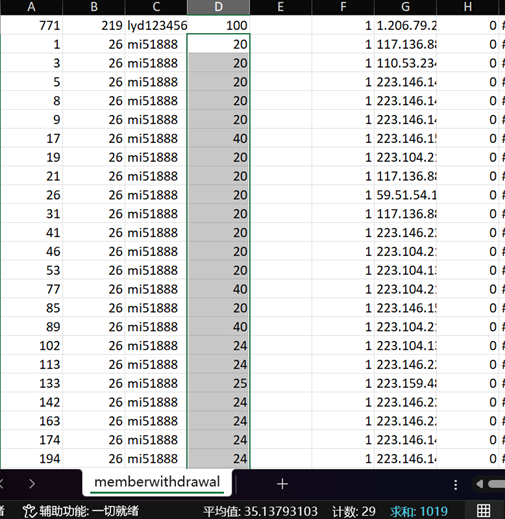

先看第20题。问的是提现金额。打开提现记录的表格,把相关字段的值求一下和就可以得到了。

20.提现总额:1019

再看备份的密码。除了vc的密码之外还有个电脑的密码3w.qax.com。推测这个就是电脑的账户密码。验证一下:

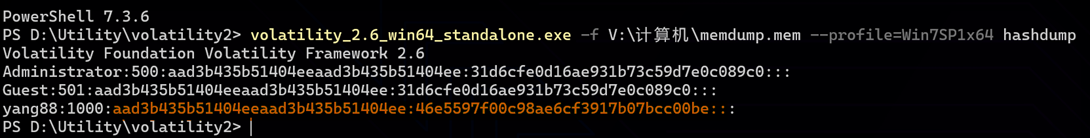

先用volatility2的hashdump把用户的HASH给dump下来。

在这里需要注意,hashdump取出来的两个hash,前者是LMHASH,后者是NTHASH。LMHASH已经因为安全问题被淘汰而弃用了,现在windows统一使用NTHASH存储密码。而被弃用的LMHASH以空密码的哈希值为形式存储(aad3b435b51404eeaad3b435b51404ee)

虽然这个LMHASH指代的是空密码,但24题既然问的是LMHASH,就还是必须得把前者作为答案交上去。虽然真正管用的是后者NTHASH,但交这个得不着分。用来取密码的需要用后者NTHASH。

24.yang88的LMHASH值:aad3b435b51404eeaad3b435b51404ee

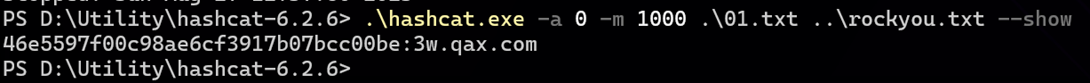

利用hashcat算一下NTHASH:

看来确实是这样的

22.yang88的开机密码:3w.qax.com

之前登录理财网站的密码那道题还没有出。先看一眼各个浏览器的浏览历史,可以发现嫌疑人是用谷歌Chrome浏览器登录的前台网站。

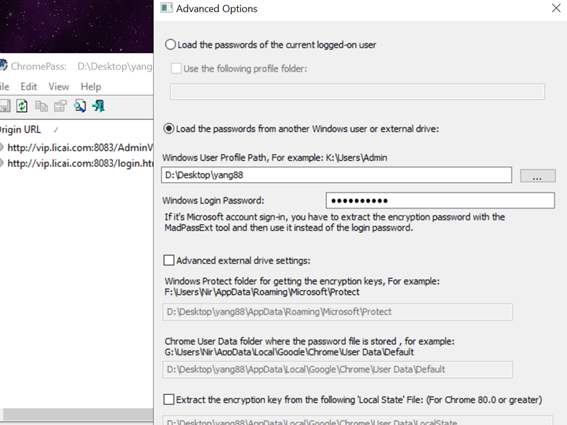

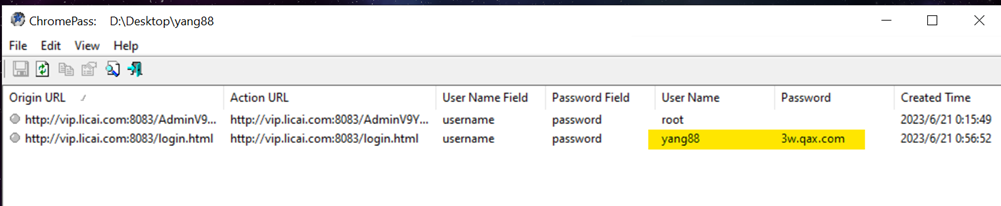

实际上Chrome浏览器密码的导出还有些麻烦。它是被加密保存在本地%AppData%下Chrome文件夹的一个sqlite数据库中,该加密数据库的密钥用windows的加密机制进行加密,因此如果需要获取密码明文,还需要有Chrome的配置文件、windows加密相关的配置文件和windows用户密码。咱刚刚得到了windows的用户密码,就可以用ChromePass工具将这个数据库解密了。数据库和各种需要的配置文件都在用户的%AppData%下,如果嫌麻烦把整个%AppData%导出就行。

把导出的%AppData%和用户密码提供给ChromePass,就可以解密数据库了

14.网站前台账号密码:yang88/3w.qax.com

关于一些操作记录之类的线索,可以从内存镜像分析获得,盘古石可以整理出来一部分但并不能全部分析出来,有些题用更强大的Volatility2分析更好一些。

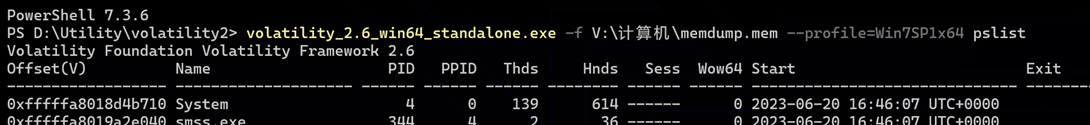

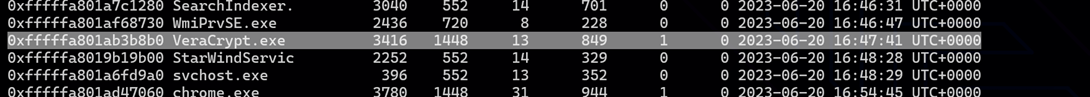

用Volatility2查看内存中的进程记录:

需要注意vol2显示的时区为UTC+0,北京时间为UTC+8,因此需要稍微转化一下。

26.VeraCrypt最后一次执行的北京时间:2023-06-21 00:47:41

计算机取证就做对了这么多…主要还是第一次做这样的取证题,也是第一次用盘古石,把系统仿真给忘了,只靠翻硬盘和内存镜像来做题,结果很多题目都没做对…

服务器取证

服务器取证和计算机取证差不多吧,只是没有了内存镜像,当然也不需要内存镜像了。对一般的linux系统和web应用比较了解就容易做了。

用盘古石计算机取证分析系统打开服务器镜像。查看文件系统。

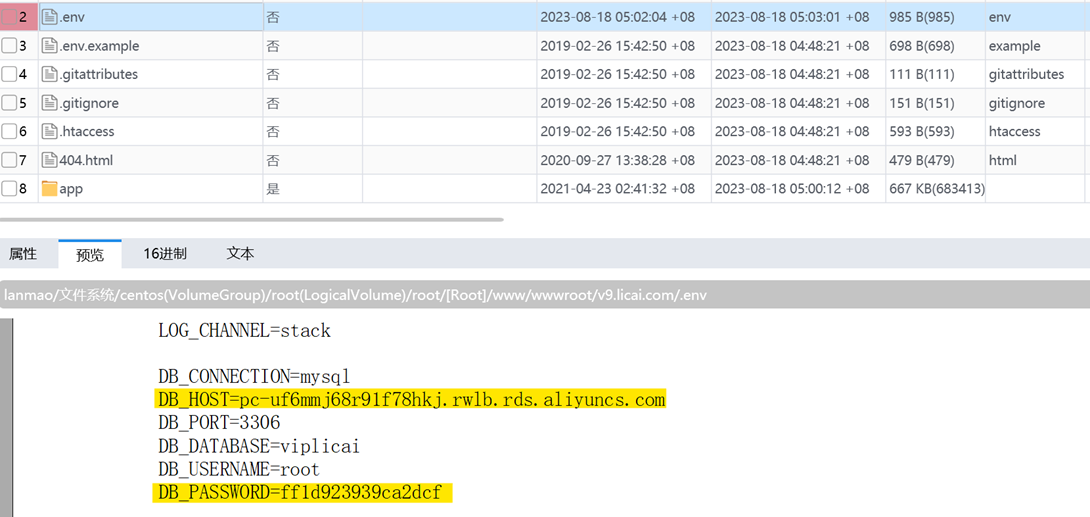

据题目描述这个服务器就是诈骗网站的服务器。首先得找到它网站应用在哪:/www/wwwroot/v9.licai.com

在这个的根目录下找到.venv,就可以看到对应数据库连接的配置了:

30.MySQL数据库的root账号密码:ff1d923939ca2dcf

31.RDS数据库地址:pc-uf6mmj68r91f78hkj.rwlb.rds.aliyuncs.com

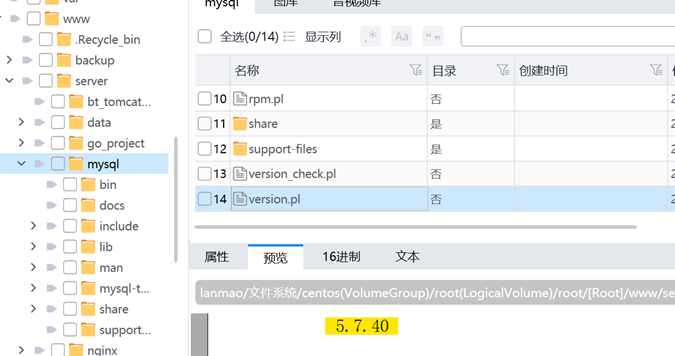

在/www/server/mysql/可以找到个数据库,那就把这个数据库的信息当成网站数据库交了吧…

32.网站数据库版本号:5.7.40

数据库取证

数据库取证就省事很多。给了一个xb文件,是一种数据库备份文件,恢复出来就是数据库的目录。只要把这个数据库从文件中恢复出来,就可以原封不动地访问原数据库了。当然需要有一个和原数据库兼容的环境。咱在这里用的是Debian11虚拟机+docker,很方便,需要啥数据库直接pull一个docker就可以了。

需要的程序有qpress和xtrabackup。qpress是个压缩/解压用的工具,从这里可以直接下载,解压放到/bin下即可。xtrabackup就是备份/恢复用的软件,从其官网即可下载。注意备份软件有版本的区别,8.0是给mysql8.0+使用的。而检材实际上是mysql5.7,因此咱需要的是2.4版本。

cat ./hins261244292_data_20230807143325_qp.xb | xbstream -x -v -C /data/mysql2 |

然后目标数据库就恢复到了/data/mysql2下。随便写个docker-compose.yml,数据库用mysql:5.7的docker映像启动

services: |

然后用DBeaver连接到容器的mysql服务就可以从数据库取证了。用户使用root,密码用第30题的答案ff1d923939ca2dcf。接下来想看什么咱直接SELECT都能看到了。虽说如此,但数据库的各种活动、财务流水、上线下线啥的咱看了也看不太懂…做是全做了,最后也只做对两道题TAT

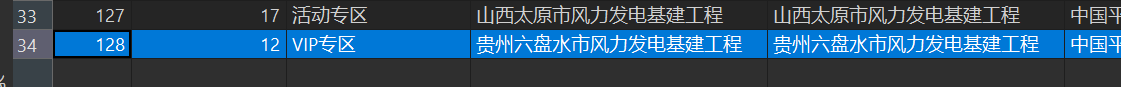

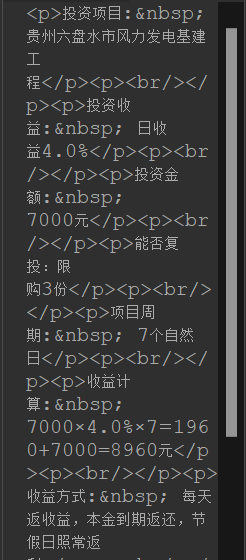

查看viplicai.products中存储的投资项目,可以发现 贵州六盘水市风力发电基建工程 的行。

查看其content列

注意题目的答题格式是[1.00%],题目因此答案也要化为两位小数的形式

35.”贵州六盘水市风力发电基建工程”的日化收益:4.00%

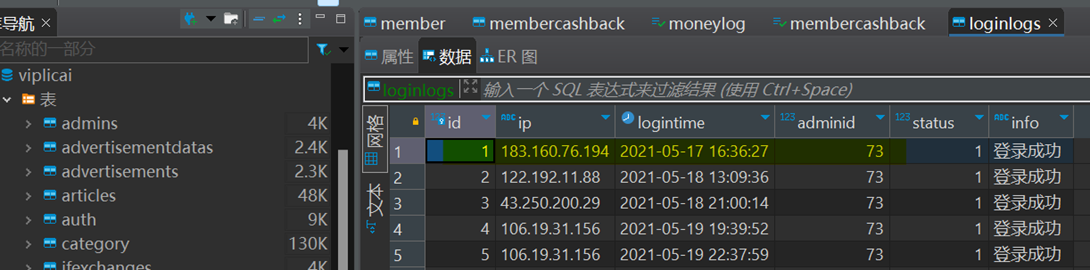

查看数据库表viplicai.loginlogs中存储的登录记录

36.最早访问的ip地址:183.160.76.194

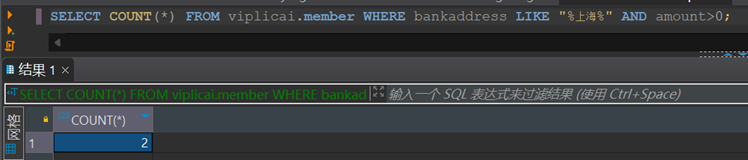

数据库表viplicai.member为涉案网站的注册用户名单。查看该数据库表,从中选出满足 余额大于零 和 开户行归属于上海市 两个条件的行的数量。

38.账户余额大于零且银行卡开户行归属于上海市的潜在受害人的数量:2

实际上用仿真把网站连带数据库做个仿真,进入网站后台很多信息就更直观了。只从数据库提取信息的话很多东西都得猜,拼音作列名真的太抽象了TAT

wp写下来发现其实初赛做题表现得并不怎么样。但很多取证还是咱第一次接触,至少学到了很多东西。

虽然咱是一个人组的队伍,没什么再晋级的希望了…但还是稍微有点期待半决赛的,毕竟算是咱第一次的线下赛,即使不晋级也能看看题呢

![第七届蓝帽杯[初赛]取证部分WP](https://pic.imgdb.cn/item/65103f12c458853aefa127dd.png)